„Microsoft“ išleido „PowerShell“ scenarijų, kad padėtų „Windows“ vartotojams ir administratoriams atnaujinti įkrovos laikmenas, todėl ji panaudoja naują „Windows UEFI CA 2023“ sertifikatą prieš „BlackLotus UEFI BootKit“ sušvelninimą vėliau šiais metais vykdomas.

„BlackLotus“ yra „UEFI BootKit“, kuris gali apeiti saugų įkrovą ir įgyti operacinės sistemos įkrovos proceso valdymą. Valdant „BlackLotus“ gali išjungti „Windows“ saugos funkcijas, tokias kaip „Bitlocker“, „Hypervisor“ apsaugotas kodo vientisumas (HVCI) ir „Microsoft Defender“ antivirusas, leisdamas jai diegti kenkėjišką programą aukščiausiu privilegijos lygiu, kol lieka nenustatyta.

2023 m. Kovo mėn. Ir tada 2024 m. Liepos mėn. „Microsoft“ išleido saugumo atnaujinimus saugiam bagažinės aplinkkeliui, stebint kaip CVE-2023-24932, kuris panaikina pažeidžiamus „BlackLotus“ naudojamus įkrovos valdytojus.

Tačiau pagal numatytuosius nustatymus šis pataisymas išjungtas, nes neteisingai pritaikius atnaujinimą ar konfliktus įrenginiams, operacinė sistema gali nebe įkelti. Vietoj to, ištaisydami pataisą etapuose, „Windows“ administratoriai gali jį išbandyti, kol jis nebus vykdomas kažkur prieš 2026 m.

Įgalinus, saugos atnaujinimas pridės „Windows UEFI CA 2023“ sertifikatą prie UEFI „Saugaus įkrovos parašo duomenų bazės“. Tada administratoriai gali įdiegti naujesnius įkrovos valdytojus, kurie pasirašyti naudojant šį sertifikatą.

Šis procesas taip pat apima saugaus įkrovos uždraustos parašo duomenų bazės (DBX) atnaujinimą, kad būtų galima pridėti „Windows Production CA 2011“ sertifikatą. Šis sertifikatas naudojamas pasirašyti senesnius, pažeidžiamus įkrovos valdytojus, o jį atšaukus, tie įkrovos valdytojai taps nepatikimi, o ne įkeliami.

Tačiau jei pritaikysite švelninimą ir paleisite į problemą, įkrovę įrenginius, pirmiausia turite atnaujinti savo įkrovos laikmeną, kad galėtumėte naudoti „Windows UEFI CA 2023“ sertifikatą, kad galėtumėte diegti „Windows“.

„Jei susiduriate su įrenginio problema, pritaikę švelninimą ir įrenginys tampa atleidžiamas, galbūt negalėsite paleisti ar atkurti savo įrenginio iš esamos laikmenos“,-„Microsoft“ paaiškina palaikymo biuletenyje apie „CVE-2023“ pataisų diegimą. -24932.

„Atkūrimo ar diegimo laikmenos reikės atnaujinti taip, kad ji veiktų su įrenginiu, kurio švelninimas yra pritaikytas.”

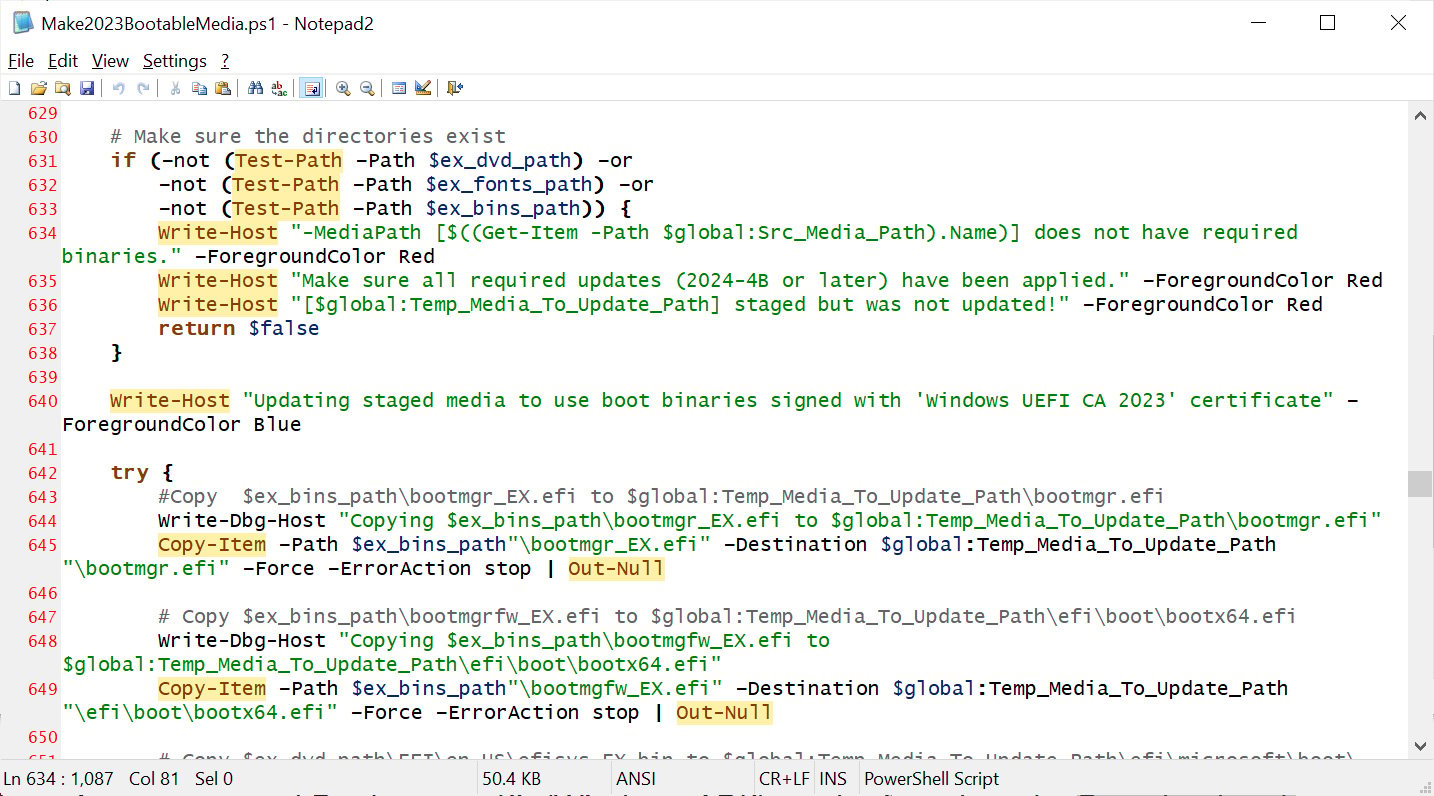

Vakar „Microsoft“ išleido „PowerShell“ scenarijų, kuris padeda atnaujinti įkrovos laikmenas, todėl ji naudoja „Windows UEFI CA 2023“ sertifikatą.

Šaltinis: „BleepingComputer“

„Šiame straipsnyje aprašytas„ PowerShell “scenarijus gali būti naudojamas atnaujinti„ Windows Bootable Media “, kad laikmeną būtų galima naudoti sistemose, kurios pasitiki„ Windows UEFI CA 2023 “sertifikatu“, – paaiškina naujas palaikymo biuletenis apie scenarijų.

„PowerShell“ scenarijų galima atsisiųsti iš „Microsoft“ ir gali būti naudojamas atnaujinti įkraunamus „ISO CD/DVD vaizdo failų“, „USB Flash Drive“, „Local Drive“ kelią ar tinklo disko kelią atnaujinti.

Norėdami naudoti naudingumą, pirmiausia turite atsisiųsti ir įdiegti „Windows ADK“, kuris yra būtinas, kad šis scenarijus veiktų teisingai.

Kai paleisite, scenarijus atnaujins laikmenų failus, kad naudotųsi „Windows UEFI CA 2023“ sertifikatu ir įdiegtų šio sertifikato pasirašytus įkrovos valdytojus.

Labai rekomenduojama, kad „Windows“ administratoriai patikrintų šį procesą prieš pasiekiant saugumo atnaujinimų vykdymo etapą. „Microsoft“ sako, kad tai įvyks iki 2026 m. Pabaigos ir prieš tai prasidės šešių mėnesių pranešimas.